100 % Deutsche Infrastruktur

ISO 27001 zertifizierten Rechenzentren

Vollständige Kontrolle

Die Architektur

Volle Kontrolle. Vom Silizium bis zur Software.

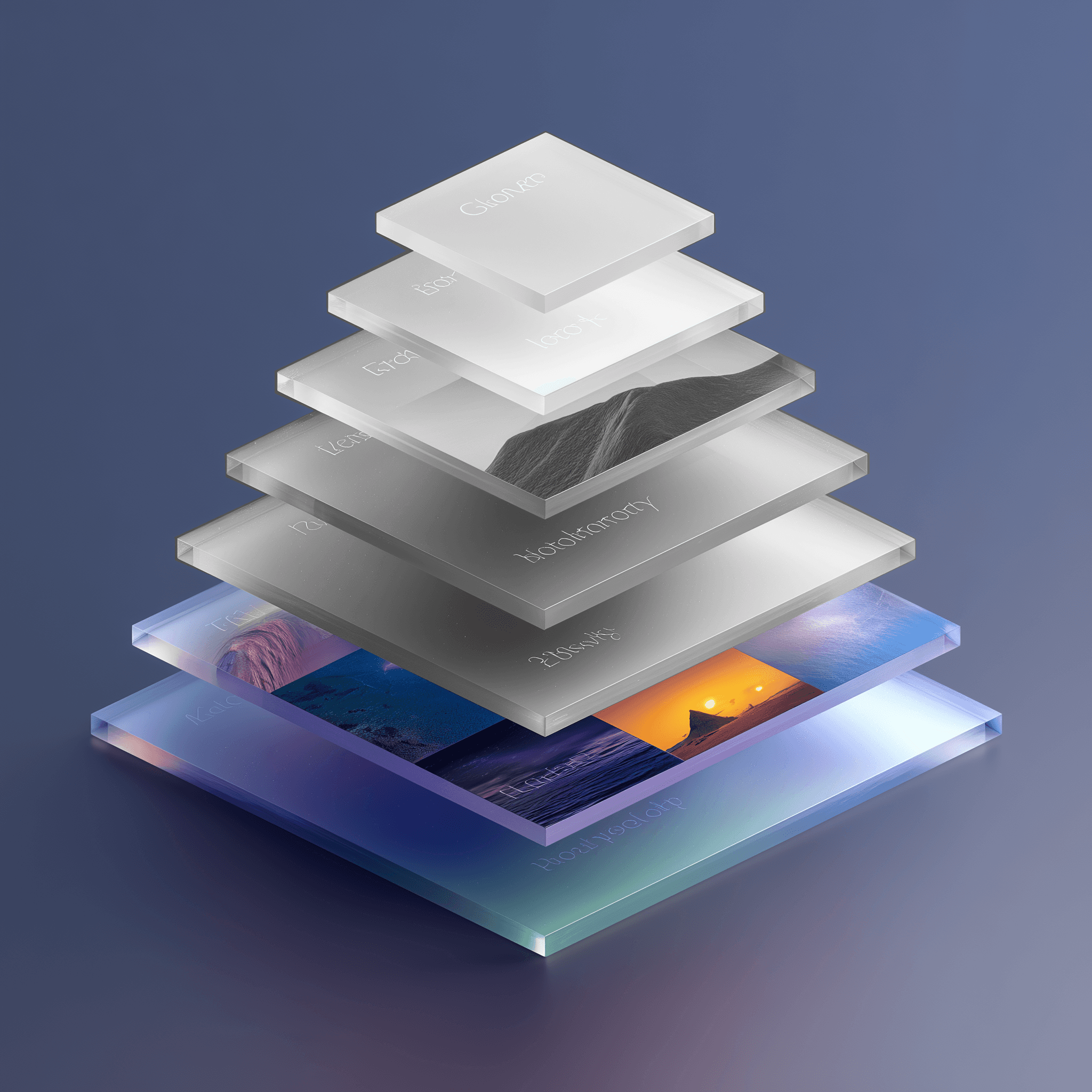

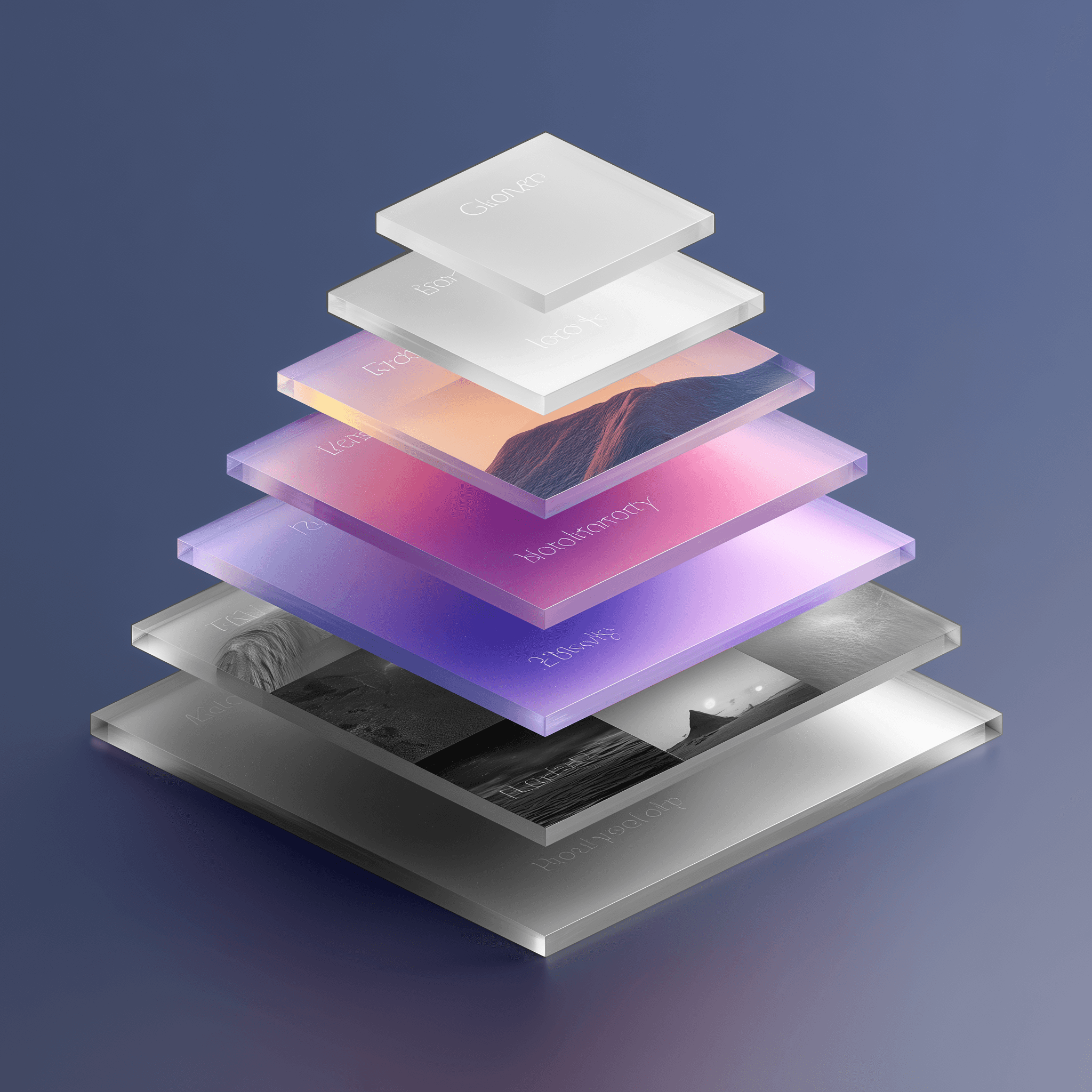

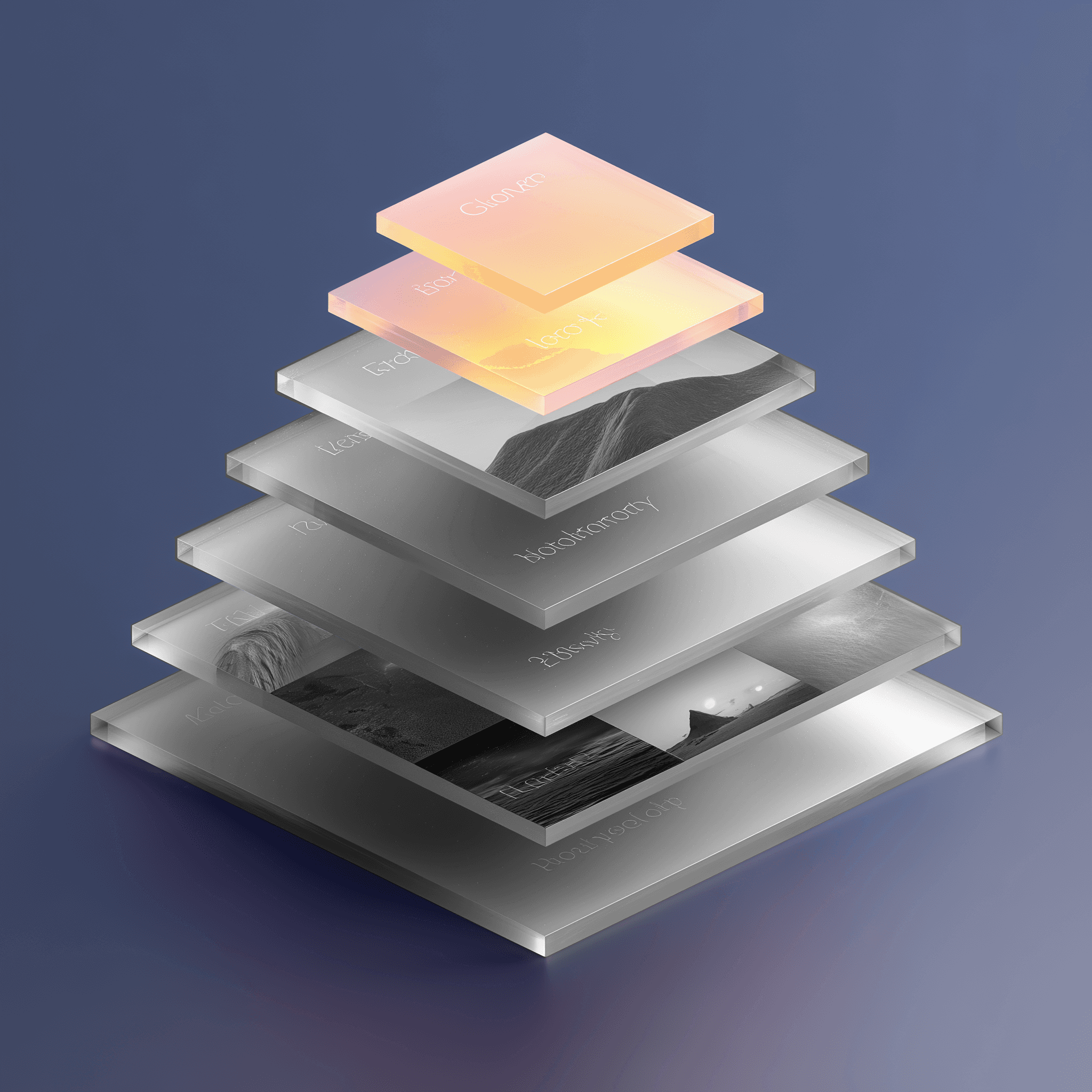

Souveräne Infrastruktur (Compute)

Wir operieren auf „Bare-Metal“, physisch isolierten GPU-Clustern, die sich ausschließlich in ISO-27001-zertifizierten deutschen Rechenzentren befinden.

Keine Hyperscaler: Wir sind unabhängig von AWS, Azure oder Google Cloud.

Hochleistung: Angetrieben von dedizierten NVIDIA H100/A100-Clustern.

Rechtssicherheit: Kein Risiko durch den US CLOUD Act.

Unabhängige Intelligenz (Modelle)

Statt auf Black-Box-APIs zu setzen, hosten und verfeinern (fine-tune) wir modernste Open-Source-Modelle (Llama 3, Mistral, Mixtral) innerhalb unseres Sicherheitsbereichs.

Kein Datenabfluss: Ihre Prompts verlassen niemals unser Netzwerk.

Kein Training: Kundendaten sind strikt vom Training der Basismodelle ausgeschlossen.

Transparenz: Wir verifizieren das Modellverhalten und die Ausrichtung (Alignment).

Private Wissensabfrage (RAG)

Unsere Retrieval-Engine indexiert Ihre Dokumente in einer privaten Vektordatenbank, die isoliert für Ihren Mandanten bereitgestellt wird.

Kontextbewusst: Verbindet Ihre Daten mit dem LLM, ohne das Modell dauerhaft damit zu „füttern“.

Zugriffskontrolle: Berücksichtigt Berechtigungen auf Dokumentenebene aus Ihren Quellsystemen.

Security Specs

Sicherheitsstandards auf Enterprise-Niveau

Durchgehende Verschlüsselung

Daten werden während der Übertragung (TLS 1.2+) und im Ruhezustand (AES-256) verschlüsselt. Ihre Vektor-Embeddings und Datei-Uploads liegen in verschlüsselten Buckets mit striktem Key-Management.

Mandantenisolierung (Tenant Isolation)

Jede Kundenumgebung ist logisch getrennt. Es gibt keine Vermischung von Daten zwischen verschiedenen Mandanten.

SSO & Authentifizierung

Nahtlose Integration mit Ihrem bestehenden Identity Provider (IdP). Wir unterstützen OIDC und SAML 2.0 (Okta, Azure AD, Google Workspace), um Ihre Passwortrichtlinien und MFA durchzusetzen.

Audit & Logging

Volle Transparenz über die KI-Nutzung. Admins haben Zugriff auf detaillierte Logs, wer wann was gefragt hat – für volle Revisionssicherheit und Compliance mit internen Richtlinien.

Deployment Optionen